Die folgenden Veranstaltungsformate bieten wir in diesem Zusammenhang an:

Veranstaltungskalender

Mo.

Di.

Mi.

Do.

Fr.

Sa.

So.

M

D

M

D

F

S

S

30

1

2

3

4

5

6

7

8

10

11

12

13

14

15

18

19

20

21

1:00 PM - IT-Sicherheit mit System

23

10:00 AM - Blaulichtfahrten digital vernetzt

26

27

28

29

30

31

1

2

3

09.10.2024

9:00 - 13:00

In diesem Workshop erhalten Sie einen Überblick über die Funktionsweisen generativer KI und lernen, wie KI-Assistenten bei der Erstellung von Texten, Bildern und Musik Ihren Handwerksbetrieb unterstützen können. Der Fokus liegt dabei auf der Verwendung des richtigen Promptings, um die Potenziale von Tools optimal zu nutzen.

16.10.2024

14:00 - 16:00

Die steigende Anzahl an Cyberangriffen sowie folgende gesetzliche Anforderungen verlangen zunehmend von Unternehmer:innen sich strategisch mit dem Thema IT-Sicherheit zu beschäftigen und Maßnahmen umzusetzen.

Doch welche sicherheitsrelevanten Themen gilt es dafür umzusetzen und was können Unternehmer:innen für mehr IT-Sicherheit tun? Neben Aspekten zur Passwortsicherheit und der E-Mailverschlüsselung, zeigen unsere Expert:innen an praxisnahen Beispielen und am Markt vorhandenen Tools, wie Sie Ihr Unternehmen schützen können.

Hohe Datenmengen und aufwändige Berechnungen, die mit dem Training und dem Einsatz von KI verbunden sind, stellen eine große Herausforderung dar - insbesondere für KMU. Cloud-Technologien und -Services bieten die Möglichkeit die KI ins „Home-Office“ zu schicken und die benötigten Ressourcen auszulagern. In diesem Online-Vortrag vermitteln wir Ihnen, wie Sie Cloud-Technologien für das erfolgreiche Umsetzen von KI-Projekten in Ihrem Unternehmen nutzen können und was es dabei zu beachten gilt.

Wie sicher sind Ihre Unternehmensdaten? Wie können Sie ihr Unternehmen vor Datenverlust und Fremdzugriff schützen?

Wir möchten Ihnen in unserem Workshop ein grundlegendes Verständnis für die Bedeutung von Informationssicherheit vermitteln und Managementsysteme für die Informationssicherheit (ISMS) vorstellen. Dabei diskutieren wir praxisorientierte Ansätze und helfen dabei, die Informationssicherheit mit passenden Maßnahmen zu erhöhen und übersichtlicher zu gestalten. Der Workshop bietet eine interaktive Plattform, um Erfahrungen auszutauschen, Fragen zu klären und konkrete Handlungsempfehlungen zu geben.

Diese Veranstaltung ist Teil der IT-Sicherheitsreihe und wird gemeinsam mit der Transferstelle für Cybersicherheit im Mittelstand, der Handwerkskammer Magdeburg und der IHK Magdeburg durchgeführt.

Blaulichtfahrten von Rettungsdiensten bergen insbesondere an Kreuzungen mit Lichtsignalanlagen eine erhöhte Gefahr, mit anderen Verkehrsteilnehmern zu kollidieren. Um signalisierte Kreuzungen sicher passieren zu können, ohne dabei die Geschwindigkeit zu reduzieren, ist die Priorisierung der Rettungsdienste nach vorheriger Anmeldung über modernen Digitalfunk (ITS-G5, Mobilfunk) eine zukunftssichere Lösung. In dem Workshop werden die technischen Grundlagen der Fahrzeug-Infrastruktur-Kommunikation einschließlich der erforderlichen Erweiterungen der fahrzeug- und infrastrukturseitigen Bestandssysteme für die Priorisierung erläutert. Praktische Erfahrungen aus dem Einsatz bei den Feuerwehren aus Braunschweig und Wolfsburg veranschaulichen das Thema zusätzlich.

24.10.2024

15:00 - 16:00

Die dynamische induktive Energieübertragung (Dynamic Wireless Power Transfer, DWPT) und das stationäre induktive Laden (WPT) sind Technologien, mit denen Elektrofahrzeuge drahtlos stationär und während der Fahrt mit elektrischer Energie versorgt werden. Diese automatischen Ladeverfahren ermöglichen komfortables und sicheres Laden und auch die effiziente Verlängerung der Reichweite während der Fahrt. Eine besondere Herausforderung bei diesen Technologien ist die eichrechtskonforme Erfassung der Ladeenergien und deren Abrechnung, insbesondere da hier keine direkte physische Verbindung zum Fahrzeug existiert.

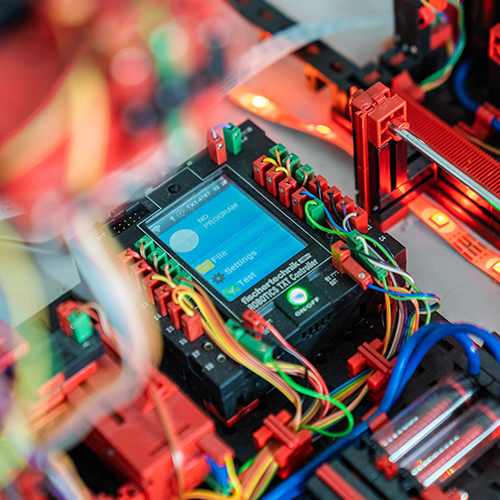

Existieren in meinem unternehmen Prozesse, die gewisse Muster beinhalten? Wie kann mir die Mustererkennung helfen, die Eeffizienz in meinen Prozessen zu steigern? Was brauche ich an Hard- und Software, um Daten für die Mustererkennung zu erfassen? Anhand eines vereinfachten Praxisbeispiel lernen Sie die Werkzeuge und Methoden zur Klassifikation und Mustererkennung in Daten kennen und gewinnen erste Einblicke in der Datenvorverarbeitung, der Merkmalsgewinnung sowie der Modellbildung.

Aktuelles aus dem Blog

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2025/05/Teaser_LangeNacht.png 800 800 Vanessa Weiss https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Vanessa Weiss2025-06-16 23:11:562025-06-16 23:20:02Die 18. Lange Nacht der Wissenschaft in Magdeburg – Pepper begeistert Gäste

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2025/05/Teaser_LangeNacht.png 800 800 Vanessa Weiss https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Vanessa Weiss2025-06-16 23:11:562025-06-16 23:20:02Die 18. Lange Nacht der Wissenschaft in Magdeburg – Pepper begeistert Gäste https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/10/Booste_dein_Business_Beitragsbild.jpg 1000 1000 Vanessa Weiss https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Vanessa Weiss2025-05-12 14:30:542025-05-21 08:39:45BOOSTE DEIN BUSINESS

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/10/Booste_dein_Business_Beitragsbild.jpg 1000 1000 Vanessa Weiss https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Vanessa Weiss2025-05-12 14:30:542025-05-21 08:39:45BOOSTE DEIN BUSINESS https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2025/05/Teaser_LangeNacht.png 800 800 Vanessa Weiss https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Vanessa Weiss2025-05-07 16:02:162025-05-07 16:02:16Lange Nacht der Wissenschaft 2025

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2025/05/Teaser_LangeNacht.png 800 800 Vanessa Weiss https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Vanessa Weiss2025-05-07 16:02:162025-05-07 16:02:16Lange Nacht der Wissenschaft 2025 https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/10/Booste_dein_Business_Beitragsbild.jpg 1000 1000 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2024-10-22 15:13:002024-10-25 13:00:28BOOSTE DEIN BUSINESS

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/10/Booste_dein_Business_Beitragsbild.jpg 1000 1000 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2024-10-22 15:13:002024-10-25 13:00:28BOOSTE DEIN BUSINESS https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/06/T_Online-Sichtbarkeit.jpg 835 835 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-11-02 11:00:182024-06-18 13:21:41Werkstatt für Online-Sichtbarkeit

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/06/T_Online-Sichtbarkeit.jpg 835 835 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-11-02 11:00:182024-06-18 13:21:41Werkstatt für Online-Sichtbarkeit https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/09/Gruppenfoto-Trendradar-Mittelstand-Digital.jpg 1200 1200 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-09-29 13:51:032023-10-19 09:36:10RÜCKBLICK TRENDRADAR MITTELSTAND-DIGITAL KONFERENZ LEIPZIG

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/09/Gruppenfoto-Trendradar-Mittelstand-Digital.jpg 1200 1200 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-09-29 13:51:032023-10-19 09:36:10RÜCKBLICK TRENDRADAR MITTELSTAND-DIGITAL KONFERENZ LEIPZIG https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/07/Digitale_Themenwoche.jpg 2084 2084 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-07-19 16:29:452023-11-06 12:05:13DIGITALE THEMENWOCHE

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/07/Digitale_Themenwoche.jpg 2084 2084 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-07-19 16:29:452023-11-06 12:05:13DIGITALE THEMENWOCHE https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/07/DigitalParcour_300x300.png 300 300 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-07-12 11:40:302025-07-01 16:05:02DIGITAL PARCOURS – DIGITALE WERKZEUGE IM HANDWERK

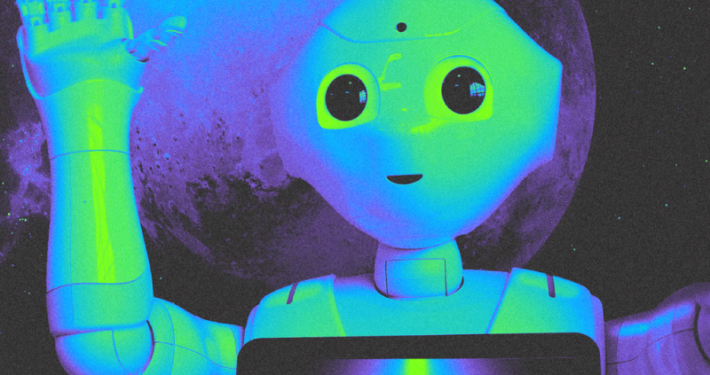

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/07/DigitalParcour_300x300.png 300 300 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-07-12 11:40:302025-07-01 16:05:02DIGITAL PARCOURS – DIGITALE WERKZEUGE IM HANDWERK https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/07/T_Einfuehrung-Grundlagen-Industrie-40.jpg 500 500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-07-10 13:40:072025-01-10 08:36:13“INDUSTRIE 4.0 – INTEGRATION UND –ANWENDUNGEN”

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/07/T_Einfuehrung-Grundlagen-Industrie-40.jpg 500 500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-07-10 13:40:072025-01-10 08:36:13“INDUSTRIE 4.0 – INTEGRATION UND –ANWENDUNGEN” https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/06/Die-lange-Nacht-der-Wissenschaft_2023_Pressefoto_006_Foto_Andreas_Lander.jpg 683 1024 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-06-06 10:26:012025-01-30 15:17:42Die 17. Lange Nacht der Wissenschaft in Magdeburg – Pepper begrüßt die Gäste

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/06/Die-lange-Nacht-der-Wissenschaft_2023_Pressefoto_006_Foto_Andreas_Lander.jpg 683 1024 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-06-06 10:26:012025-01-30 15:17:42Die 17. Lange Nacht der Wissenschaft in Magdeburg – Pepper begrüßt die Gäste https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Teaser_Kongress_DsiN.jpg 500 500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-16 11:46:172023-07-21 14:07:15Jahreskongress 2023 – Cyberresilienz für Demokratie und Sicherheit

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Teaser_Kongress_DsiN.jpg 500 500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-16 11:46:172023-07-21 14:07:15Jahreskongress 2023 – Cyberresilienz für Demokratie und Sicherheit https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/DT23_Keyvisual_allgemein_IG.jpg 2560 2560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-16 10:56:412023-07-21 14:15:52Digitaltag 2023 – Erlebe Digitalisierung!

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/DT23_Keyvisual_allgemein_IG.jpg 2560 2560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-16 10:56:412023-07-21 14:15:52Digitaltag 2023 – Erlebe Digitalisierung! https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Sharepic_1080x1080px.jpg 1080 1080 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-09 13:03:592023-05-09 14:02:16Lange Nacht der Wissenschaft 2023

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Sharepic_1080x1080px.jpg 1080 1080 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-09 13:03:592023-05-09 14:02:16Lange Nacht der Wissenschaft 2023 https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Digitales-Marketing-05.jpg 834 834 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-05-02 12:00:092023-05-16 12:06:39Interaktives Themen-Café: Augmented- & Virtual-Reality

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Digitales-Marketing-05.jpg 834 834 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-05-02 12:00:092023-05-16 12:06:39Interaktives Themen-Café: Augmented- & Virtual-Reality https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Networking-07.jpg 835 835 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-01 17:14:182023-05-03 07:33:388. Internationale Kooperationsbörse in Barleben

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/05/Networking-07.jpg 835 835 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-05-01 17:14:182023-05-03 07:33:388. Internationale Kooperationsbörse in Barleben https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/04/Digitales.jpg 834 835 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-04-18 11:24:472023-05-02 17:36:32Jahresempfang des BVMW Sachsen-Anhalt

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/04/Digitales.jpg 834 835 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-04-18 11:24:472023-05-02 17:36:32Jahresempfang des BVMW Sachsen-Anhalt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/01/Stoerer_KI_transp.png 2480 2480 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-04-06 12:40:412023-04-26 09:07:35KI Train-the-Trainer Programm 2023

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/01/Stoerer_KI_transp.png 2480 2480 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-04-06 12:40:412023-04-26 09:07:35KI Train-the-Trainer Programm 2023 https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/02/Teaser_STARTUP.jpg 1080 1080 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-02-28 15:38:392023-03-14 13:26:36Etablierte Unternehmen & Start-ups: Win-Win durch Kooperation

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/02/Teaser_STARTUP.jpg 1080 1080 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2023-02-28 15:38:392023-03-14 13:26:36Etablierte Unternehmen & Start-ups: Win-Win durch Kooperation https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/02/IMG_3866-e1677504876391.jpg 1920 1920 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-02-27 12:22:232023-02-28 10:42:52Politischer Jahresauftakt des BVMW

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/02/IMG_3866-e1677504876391.jpg 1920 1920 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-02-27 12:22:232023-02-28 10:42:52Politischer Jahresauftakt des BVMW https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/02/IMG_3895-e1677242461236.jpg 1282 1288 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-02-24 12:36:422023-02-27 11:16:56IT-Fachtagung Bau 2023 und Kick-Off-Event

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/02/IMG_3895-e1677242461236.jpg 1282 1288 Isabell Redelstorff https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Isabell Redelstorff2023-02-24 12:36:422023-02-27 11:16:56IT-Fachtagung Bau 2023 und Kick-Off-Event https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/10/Teaser_Kick-off_quadrat.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-12-19 23:22:272022-12-20 08:09:50IMPRESSIONEN DES KICK-OFF EVENT START1UP! IN DER EXPERIMENTELLEN FABRIK MAGDEBURG

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/10/Teaser_Kick-off_quadrat.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-12-19 23:22:272022-12-20 08:09:50IMPRESSIONEN DES KICK-OFF EVENT START1UP! IN DER EXPERIMENTELLEN FABRIK MAGDEBURG https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/12/Teaser_Gewinnspiele_aus_Social-Media.jpg 2000 2000 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-12-12 12:09:312024-06-21 14:35:14GEWINNSPIELE AUF SOCIAL MEDIA RICHTIG UMSETZEN

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/12/Teaser_Gewinnspiele_aus_Social-Media.jpg 2000 2000 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-12-12 12:09:312024-06-21 14:35:14GEWINNSPIELE AUF SOCIAL MEDIA RICHTIG UMSETZEN © Mittelstand 4.0-Kompetenzzentrum Cottbus https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/04/Netzwerktreffen-Digitalisierung-1.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-04-28 12:58:162022-07-01 14:25:15NETZWERKTREFFEN DIGITALISIERUNG IN WITTENBERGE

© Mittelstand 4.0-Kompetenzzentrum Cottbus https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/04/Netzwerktreffen-Digitalisierung-1.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-04-28 12:58:162022-07-01 14:25:15NETZWERKTREFFEN DIGITALISIERUNG IN WITTENBERGE https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/01/Memberbereich_Teaserbild.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-01-26 14:51:062025-05-28 14:21:07UNSER MEMBERBEREICH IST ONLINE

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2022/01/Memberbereich_Teaserbild.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2022-01-26 14:51:062025-05-28 14:21:07UNSER MEMBERBEREICH IST ONLINE https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/11/Teaser-Zurueck-in-die-Zukunft-II.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-11-24 17:02:472023-07-21 14:10:31JUBILÄUMSVERANSTALTUNG „4 JAHRE MITTELSTAND 4.0-KOMPETENZZENTRUM MAGDEBURG“

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/11/Teaser-Zurueck-in-die-Zukunft-II.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-11-24 17:02:472023-07-21 14:10:31JUBILÄUMSVERANSTALTUNG „4 JAHRE MITTELSTAND 4.0-KOMPETENZZENTRUM MAGDEBURG“ https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/11/Blockchain.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-11-17 10:47:062022-01-21 10:50:12BLOCKCHAIN – WIE KANN DIE TECHNOLOGIE KMU BEI DER STEIGERUNG IHRER WIRTSCHAFTLICHKEIT HELFEN?

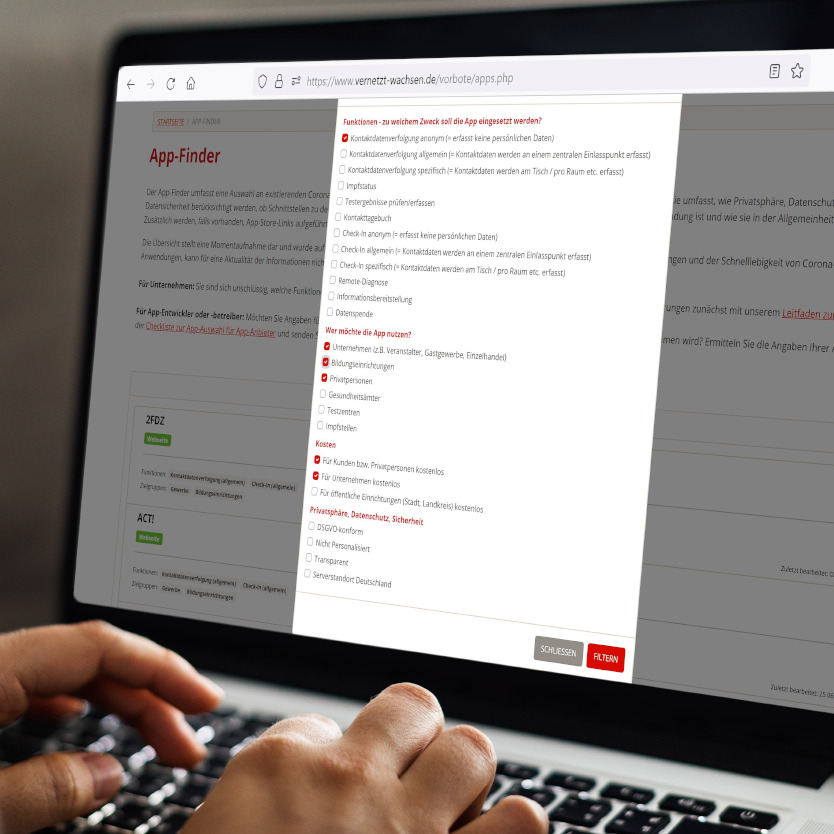

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/11/Blockchain.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-11-17 10:47:062022-01-21 10:50:12BLOCKCHAIN – WIE KANN DIE TECHNOLOGIE KMU BEI DER STEIGERUNG IHRER WIRTSCHAFTLICHKEIT HELFEN? https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/08/Teaser-Filter-VORBOTE.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-08-12 07:54:072023-07-21 14:11:43DER VORBOTE – DIGITALE LÖSUNGEN ZU ÖFFNUNGEN IN EINER APP!

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/08/Teaser-Filter-VORBOTE.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-08-12 07:54:072023-07-21 14:11:43DER VORBOTE – DIGITALE LÖSUNGEN ZU ÖFFNUNGEN IN EINER APP! https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/07/Vorbote.jpg 1500 1500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-07-13 10:53:582021-08-12 10:02:49DIGITALE LÖSUNGEN ZU ÖFFNUNGEN FÜR HANDEL, GASTRONOMIE, DIENSTLEISTUNGEN & TOURISMUS

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/07/Vorbote.jpg 1500 1500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-07-13 10:53:582021-08-12 10:02:49DIGITALE LÖSUNGEN ZU ÖFFNUNGEN FÜR HANDEL, GASTRONOMIE, DIENSTLEISTUNGEN & TOURISMUS https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/06/Prost-zum-Finale.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-06-28 14:51:132024-06-04 15:20:38EPISODE 5 – DIGITALE MARKTPLÄTZE, PLATTFORMEN, ONLINE-SHOPS UND KÜNSTLICHE INTELLIGENZ

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/06/Prost-zum-Finale.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-06-28 14:51:132024-06-04 15:20:38EPISODE 5 – DIGITALE MARKTPLÄTZE, PLATTFORMEN, ONLINE-SHOPS UND KÜNSTLICHE INTELLIGENZ https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/06/BL-Staffel_Zeichenflaeche-1.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-06-08 15:11:172021-07-27 14:02:39BLENDED LEARNING – NEUAUFLAGE “INDUSTRIE 4.0 – INTEGRATION UND –ANWENDUNGEN”

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/06/BL-Staffel_Zeichenflaeche-1.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-06-08 15:11:172021-07-27 14:02:39BLENDED LEARNING – NEUAUFLAGE “INDUSTRIE 4.0 – INTEGRATION UND –ANWENDUNGEN” https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/05/teaser-digital-lokal-verkaufen.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-05-18 12:32:332021-07-27 14:22:34DIGITAL LOKAL VERKAUFEN – ABER WIE?

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/05/teaser-digital-lokal-verkaufen.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-05-18 12:32:332021-07-27 14:22:34DIGITAL LOKAL VERKAUFEN – ABER WIE? https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/03/Episode2-digital_lokal_Harz.jpg 1667 1667 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-05-17 10:55:162021-07-27 14:33:47DIGITAL LOKAL IM HARZ EPISODE 2 – MIT SOCIAL-MEDIA DURCHSTARTEN!

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/03/Episode2-digital_lokal_Harz.jpg 1667 1667 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-05-17 10:55:162021-07-27 14:33:47DIGITAL LOKAL IM HARZ EPISODE 2 – MIT SOCIAL-MEDIA DURCHSTARTEN! https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/12/Teaser_besmart4.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-05-17 09:21:542021-08-10 11:40:59EPISODE 4 – VON DIGITALEN KASSEN BIS ZU WARENWIRTSCHAFTSSYSTEMEN

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/12/Teaser_besmart4.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-05-17 09:21:542021-08-10 11:40:59EPISODE 4 – VON DIGITALEN KASSEN BIS ZU WARENWIRTSCHAFTSSYSTEMEN https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/04/Heute-isst-man-digital-F1.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-04-28 11:33:042021-07-27 15:31:07HEUTE IS(S)T MAN DIGITAL FOLGE 1 – ONLINE SICHTBAR WERDEN!

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/04/Heute-isst-man-digital-F1.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-04-28 11:33:042021-07-27 15:31:07HEUTE IS(S)T MAN DIGITAL FOLGE 1 – ONLINE SICHTBAR WERDEN! https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/12/Teaser_besmart3.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-04-26 16:36:442021-07-27 15:51:34EPISODE 3 – GEWUSST WIE! BEST-PRACTICE-LÖSUNGEN EINFACH ERKLÄRT

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/12/Teaser_besmart3.jpg 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-04-26 16:36:442021-07-27 15:51:34EPISODE 3 – GEWUSST WIE! BEST-PRACTICE-LÖSUNGEN EINFACH ERKLÄRT https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/02/Teaser_AR-Technologien.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-03-04 10:40:142023-07-21 14:11:57VR und AR erleben und vernetzt wachsen

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2021/02/Teaser_AR-Technologien.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2021-03-04 10:40:142023-07-21 14:11:57VR und AR erleben und vernetzt wachsen https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/12/TEaser.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-12-22 10:10:292021-07-28 16:25:33Personaleinsatzplanung digital unterstützen

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/12/TEaser.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-12-22 10:10:292021-07-28 16:25:33Personaleinsatzplanung digital unterstützen https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/BL_Staffel-12.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-26 23:09:462021-07-28 16:44:26E-LEARNING FORMAT // START FÜR INDUSTRIE 4.0 STAFFEL

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/BL_Staffel-12.png 834 834 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-26 23:09:462021-07-28 16:44:26E-LEARNING FORMAT // START FÜR INDUSTRIE 4.0 STAFFEL © Viktora Kühne https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/WeinSein.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-21 13:20:032021-07-28 16:45:54RÜCKBLICK // UNSERE HYBRIDE DIGITALISIERUNGSVERKOSTUNG MIT DEM VDI

© Viktora Kühne https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/WeinSein.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-21 13:20:032021-07-28 16:45:54RÜCKBLICK // UNSERE HYBRIDE DIGITALISIERUNGSVERKOSTUNG MIT DEM VDI https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/Projektstory_WeinSein-Teil-1.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-19 10:46:162021-08-16 09:58:58Lokaler Genuss im digitalen Zeitalter – Die Wein:Sein GmbH

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/Projektstory_WeinSein-Teil-1.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-19 10:46:162021-08-16 09:58:58Lokaler Genuss im digitalen Zeitalter – Die Wein:Sein GmbH https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/Burger-Blog-Arbeit-4.0.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-06 10:11:282023-07-21 14:19:14Rückblick // Online-Themenkonferenz “Arbeit 4.0”

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/10/Burger-Blog-Arbeit-4.0.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-10-06 10:11:282023-07-21 14:19:14Rückblick // Online-Themenkonferenz “Arbeit 4.0” https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/11/Roadshow-Salzwedel_1.jpg 1667 1667 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-09-18 10:02:542021-08-03 08:44:23RÜCKBLICK // ROADSHOW TOURNEE.DIGITAL

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/11/Roadshow-Salzwedel_1.jpg 1667 1667 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-09-18 10:02:542021-08-03 08:44:23RÜCKBLICK // ROADSHOW TOURNEE.DIGITAL https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/07/Burger-Projektstory1.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-07-28 23:59:202021-08-16 10:06:00Mit der Digitalisierungswertstromanalyse in die Zukunft

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/07/Burger-Projektstory1.jpg 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-07-28 23:59:202021-08-16 10:06:00Mit der Digitalisierungswertstromanalyse in die Zukunft https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/07/Regionale_Beispiele_Boutique_Wunderschoen.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-07-07 12:33:132022-01-10 13:00:38Digitale Anpassungsmaßnahmen für den Mittelstand während und nach der Coronakrise

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/07/Regionale_Beispiele_Boutique_Wunderschoen.png 800 800 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-07-07 12:33:132022-01-10 13:00:38Digitale Anpassungsmaßnahmen für den Mittelstand während und nach der Coronakrise https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/06/Digitalttag_19062020.png 560 560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-06-23 11:04:532023-07-21 14:19:25Rückblick // Digitaltag 2020

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/06/Digitalttag_19062020.png 560 560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-06-23 11:04:532023-07-21 14:19:25Rückblick // Digitaltag 2020 https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/03/Screen_Slack.jpg 2000 2152 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-04-03 13:12:462023-07-21 14:19:34Homeoffice und mobile Zusammenarbeit

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/03/Screen_Slack.jpg 2000 2152 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-04-03 13:12:462023-07-21 14:19:34Homeoffice und mobile Zusammenarbeit https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/04/ESbkdy3XcAIUG2s.jpg 720 960 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-03-10 11:38:092021-08-03 11:32:43Rückblick 2. Unternehmenstreffen in Gardelegen

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2020/04/ESbkdy3XcAIUG2s.jpg 720 960 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2020-03-10 11:38:092021-08-03 11:32:43Rückblick 2. Unternehmenstreffen in Gardelegen https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/11/prozess_workshop2.jpg 1448 2172 Stefan Voigt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Stefan Voigt2020-01-30 15:59:252024-06-18 13:06:18Konvoi-Begleitung und Digitalisierungswerkstatt im Handwerk

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/11/prozess_workshop2.jpg 1448 2172 Stefan Voigt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Stefan Voigt2020-01-30 15:59:252024-06-18 13:06:18Konvoi-Begleitung und Digitalisierungswerkstatt im Handwerk https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/12/IMG_0309.jpg 2089 2560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-12-11 11:39:592024-06-19 09:34:41Rückblick // Agiles Projektmanagement mit Scrum

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/12/IMG_0309.jpg 2089 2560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-12-11 11:39:592024-06-19 09:34:41Rückblick // Agiles Projektmanagement mit Scrum https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/01/E-Rechnungen_500.png 500 500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-11-20 13:40:512024-06-19 09:29:52Neuer Zug für den E-Belegaustausch im Mittelstand

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2024/01/E-Rechnungen_500.png 500 500 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-11-20 13:40:512024-06-19 09:29:52Neuer Zug für den E-Belegaustausch im Mittelstand https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/11/konvoi.jpg 1694 2560 Stefan Voigt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Stefan Voigt2019-11-18 19:55:182024-06-18 13:03:35Digitalisierung im Handwerk – Eine Bestandsaufnahme unserer Konvoi-Begleitung

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/11/konvoi.jpg 1694 2560 Stefan Voigt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Stefan Voigt2019-11-18 19:55:182024-06-18 13:03:35Digitalisierung im Handwerk – Eine Bestandsaufnahme unserer Konvoi-Begleitung https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/10/IMG_HEFT-THEMEFELD-ARBEIT_KOMZ-SI-2.jpeg 2049 2560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-10-25 11:55:052023-07-21 14:21:42Wissensspeicher „Soziale Innovation“

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/10/IMG_HEFT-THEMEFELD-ARBEIT_KOMZ-SI-2.jpeg 2049 2560 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-10-25 11:55:052023-07-21 14:21:42Wissensspeicher „Soziale Innovation“ Foto: Stefan Hopf - Picture-s.de https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/06/titelbild.jpg 1200 1800 Stefan Voigt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Stefan Voigt2019-06-27 20:49:372021-08-03 14:45:44Veranstaltungsrückblick „Erfahrung trifft Innovation“ in Bitterfeld

Foto: Stefan Hopf - Picture-s.de https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/06/titelbild.jpg 1200 1800 Stefan Voigt https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Stefan Voigt2019-06-27 20:49:372021-08-03 14:45:44Veranstaltungsrückblick „Erfahrung trifft Innovation“ in Bitterfeld https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/06/Rundgang-der-Ebene-1.png 400 495 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-06-25 12:13:232024-06-18 12:27:23ZURÜCK AUS DER ZUKUNFT // BILDER AUS DEM JAHRTAUSENDTURM

https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2019/06/Rundgang-der-Ebene-1.png 400 495 Nadine Hiller https://www.digitalzentrum-magdeburg.de/wp-content/uploads/2023/11/MD_zentrum_magdeburg_RGB.svg Nadine Hiller2019-06-25 12:13:232024-06-18 12:27:23ZURÜCK AUS DER ZUKUNFT // BILDER AUS DEM JAHRTAUSENDTURM